Переход на удалённый режим застал врасплох большинство компаний. Офисный порядок нарушен, графики смещены, важные встречи отменены.

Переход на удалённый режим застал врасплох большинство компаний. Офисный порядок нарушен, графики смещены, важные встречи отменены.

В этой суматохе руководители предприятий наспех подыскивали инструменты для поддержания связи с коллегами, пытаясь сохранить рабочий процесс в норме. У каждой организации свой подход к решениям задач, и большинство из них основано на тщательно настроенном общении.

Распространённые критерии выбора программы для удалённой коллаборации:

- Мгновенные сообщения

- Голосовые и видео звонки (один на один)

- Аудио и видео конференции

- Передача файлов

- Доска задач

В самом начале карантинного периода работники использовали популярные сервисы: для сообщений и звонков — Viber, Telegram, WhatsApp; для видеоконференций — Skype, Zoom; задачи и проекты выполняли в Asana и Trello.

Чтобы не тратить время на объяснения сотрудникам насчет установки и настройки программного обеспечения, администраторы или руководители “перебросили” работников в сервисы корпоративного направления по типу Slack, Bitrix24, и т.п., с достаточным количеством инструментов для совместной работы.

Удобно, когда все необходимое в одном месте и не надо переключаться между приложениями

Карантин "заставил" противников технологий сменить свою позицию в пользу сохранения продуктивности. Правда, с помощью автоматизаций и трекингов задачи выполняются иногда быстрее, чем в офисе.

Однако, поспешный переход в новую рабочую среду приводит к принятию решений не в пользу безопасности корпоративной информации.

Мы уже рассказывали о работе в облачных сервисах и выясняли, насколько там больше преимуществ чем у своего сервера.

Свой сервер vs. облако: выбираем мессенджер для предприятия 2020

Изоляция нужна не только в реальном мире, но и в “онлайне”

Компаниям, что использовали исключительно локальные приложения без выхода в интернет, пришлось сменить IT-стратегию с условиями, что противоречат политике безопасности.

Со старта перехода на удалённый режим работы стало значительно больше случаев кибербуллинга.

Массовый переход на онлайн-сервисы стал “золотым часом” для скучающих хакеров

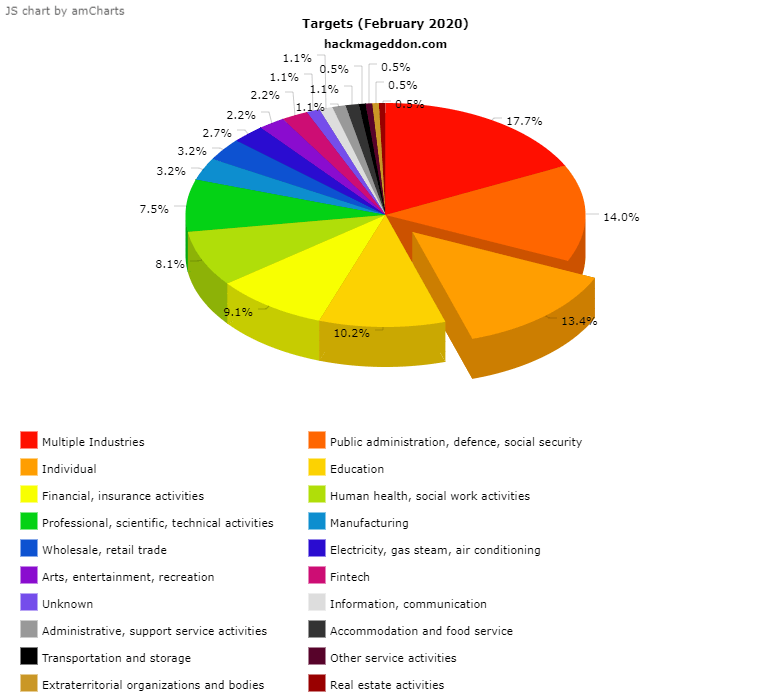

На диаграмме — различные отрасли деятельности и количество атак в процентах. Для сравнения возьмем февраль и март.

В феврале на первом месте — промышленность (17.7%). На фоне разговоров о кризисе, злоумышленники решили полакомиться информацией об этой отрасли.

Следом — государственные управления и социальная безопасность (14.0%). Частый гость таких чартов.

И, наконец, атаки, направленные на конкретных людей — (13.4%). Если взглянуть на графики за другие месяцы, становится понятно, что этот вид тоже в топе целей для злоумышленников. Сами цели меняются из месяца в месяц — зависимость состоит в актуальности темы и заинтересованности в ней преступника.

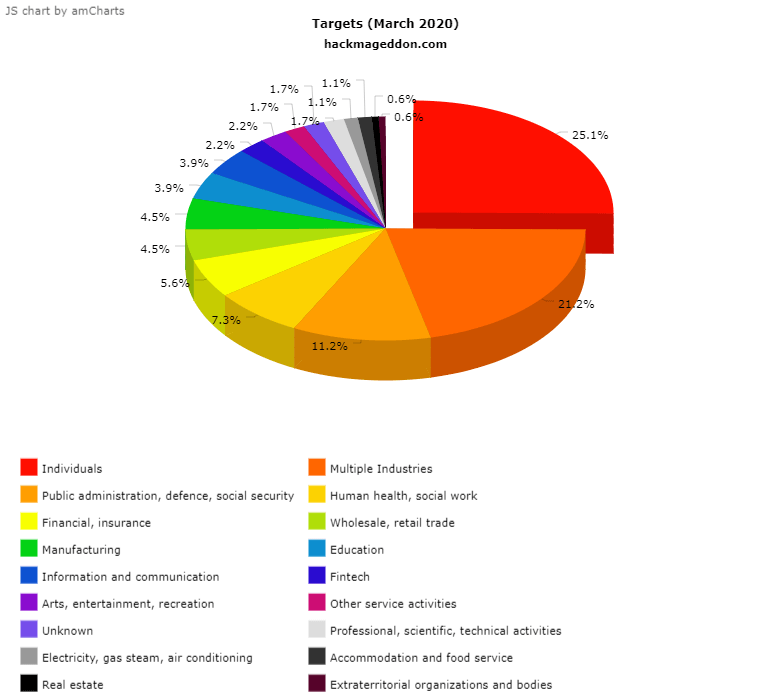

А теперь взглянем на ситуацию в марте:

Индивидуальных жертв стало на 7.7% больше. Почему так произошло?

Человеческий фактор и IT-безграмотность

В компаниях руководители с помощью администраторов контролируют процесс обмена информацией между сотрудниками: запреты на популярные мессенджеры, отключения доступа к интернету на территории организации, трекинг рабочего времени.

Такие меры проводятся не на каждом предприятии, поэтому на графике выше мы видим такое разнообразие видов деятельности.

И если в офисе ещё можно проследить, как перемещается информация между сотрудниками, то дома это сделать в разы трудней.

Домашним компьютером пользуются сожители работника — не каждая семья может позволить себе отдельный компьютер. Ну, а если все дома владеют личным девайсом, то это только увеличивает угрозу приватности, ведь рабочая сеть и программы уже разделены между членами семьи.

Администраторы не могут и не имеют права следить за активностью ваших родных в сети, а одних рекомендаций — недостаточно. Вот несколько примеров, что может пойти не так:

- скачивание файлов на сайтах с сомнительной репутацией;

- переход по ссылке из непроверенного адреса;

- установка ПО от неизвестного автора (или не с официального сайта).

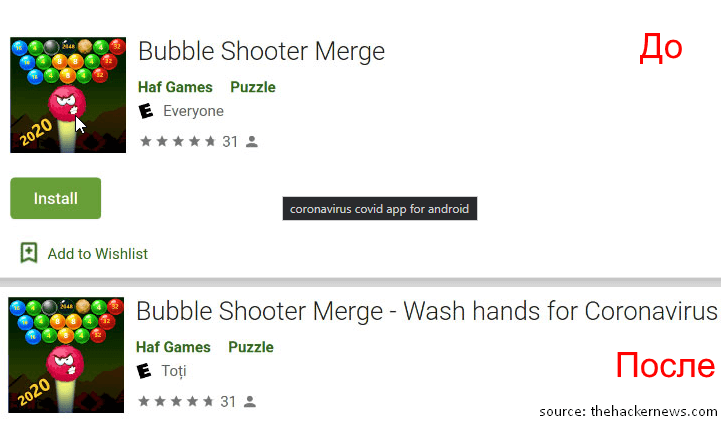

Мошенники и раньше пользовались неосознанностью обычных пользователей, но, на волне паники из-за пандемии, они используют те же способы, только с другим “окрасом”:

- Вредоносная рассылка на актуальную тему через электронную почту. Пример: письмо якобы от лица компании со ссылкой на видеоконференцию, предложение от магазина закупить маски по акции;

- Взлом роутера с целью перенаправления пользователя на опасный сайт;

- Вредоносное мобильное ПО — в названии используются слова-ключевики для привлечения внимания:

Если злоумышленники без проблем находят путь к конкретному человеку, то взлом аккаунта на облачном сервисе или атака на публичный сервер — обыденное дело

Провайдеры берут на себя львиную долю ответственности, и не всегда справляются со своей задачей. К примеру, неправильная настройка и последующая утечка данных тысяч компаний привела к потере 3 триллионов долларов.

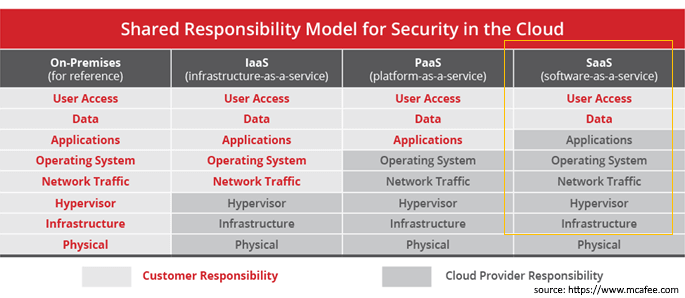

Ниже в таблице красным обозначено то, что контролирует пользователь, а серым — поставщик. Полный контроль только у “On-Premises” (свой сервер на предприятии).

Помните о приватности. Потратив время на настройку безопасности своего удалённого рабочего места, не придется тратить время и средства на устранение неприятных последствий.