Перехід на дистанційний режим застав зненацька не одну компанію. Офісний порядок порушений, графіки зміщені, важливі зустрічі відмінені.

Перехід на дистанційний режим застав зненацька не одну компанію. Офісний порядок порушений, графіки зміщені, важливі зустрічі відмінені.

У цій метушні керівники підприємств нашвидкуруч підшукували інструменти для підтримки зв'язку з колегами, намагаючись зберегти робочий процес в нормі. У кожної організації свій підхід до вирішення задач, і більшість з них засновано на ретельно налаштованому спілкуванні.

Поширені критерії вибору програми для віддаленої колаборації:

- Обмін миттєвими повідомленнями

- Голосові та відео дзвінки (один на один)

- Аудіо та відео конференції

- Передача файлів

- Дошка завдань

На самому початку карантинного періоду працівники використовували популярні сервіси: для повідомлень і дзвінків — Viber, Telegram, WhatsApp; для відеоконференцій — Skype, Zoom; завдання та проекти виконувались в Asana і Trello.

Щоб не витрачати час на пояснення співробітникам щодо встановлення та налаштування програмного забезпечення, адміністратори або керівники "перекинули" працівників e сервіси корпоративного напрямку на кшталт Slack, Bitrix24, і т.п, з достатньою кількістю інструментів для спільної роботи.

Зручно, коли все необхідне в одному місці й не треба переключатися між програмами

Карантин "змусив" супротивників технологій змінити свою позицію на користь збереження продуктивності. Дійсно, за допомогою автоматизацій і трекінгу завдання виконуються іноді швидше, ніж в офісі.

Однак, поспішний перехід у нове робоче середовище призводить до прийняття рішень не на користь безпеки корпоративної інформації.

Ми вже розповідали про роботу в хмарних сервісах і з'ясовували наскільки там більше переваг ніж у власного сервера.

Свій сервер vs. хмарний сервіс: обираємо месенджер для роботи в компанії

Ізоляція потрібна не тільки в реальному світі, але й в "онлайні"

Компаніям, що використовували виключно локальні додатки без виходу в інтернет, довелося змінити IT-стратегію з умовами, що суперечать політиці безпеки.

Зі старту переходу на дистанційний режим роботи стало значно більше випадків кібербулінгу.

Масовий перехід на онлайн-сервіси став "золотою годиною" для нудьгуючих хакерів

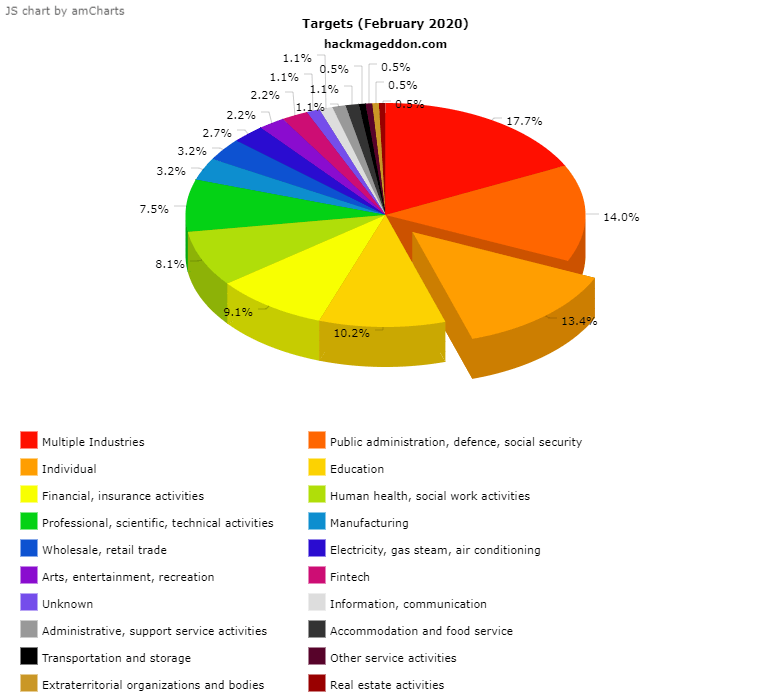

На діаграмі — різні галузі діяльності та кількість атак у відсотках. Для порівняння візьмемо лютий і березень.

В лютому на першому місці — промисловість (17.7%). На тлі розмов про кризу, зловмисники вирішили поласувати інформацією про цю галузь.

Слідом — державні управління та соціальна безпека (14.0%). Частий гість таких чартів.

І, нарешті, атаки, спрямовані на конкретних людей — (13.4%). Якщо поглянути на графіки за інші місяці, стає зрозуміло, що цей вид теж в топі цілей для хакерів. Самі цілі змінюються із місяця в місяць — залежність полягає в актуальності теми і зацікавленості в ній злочинця.

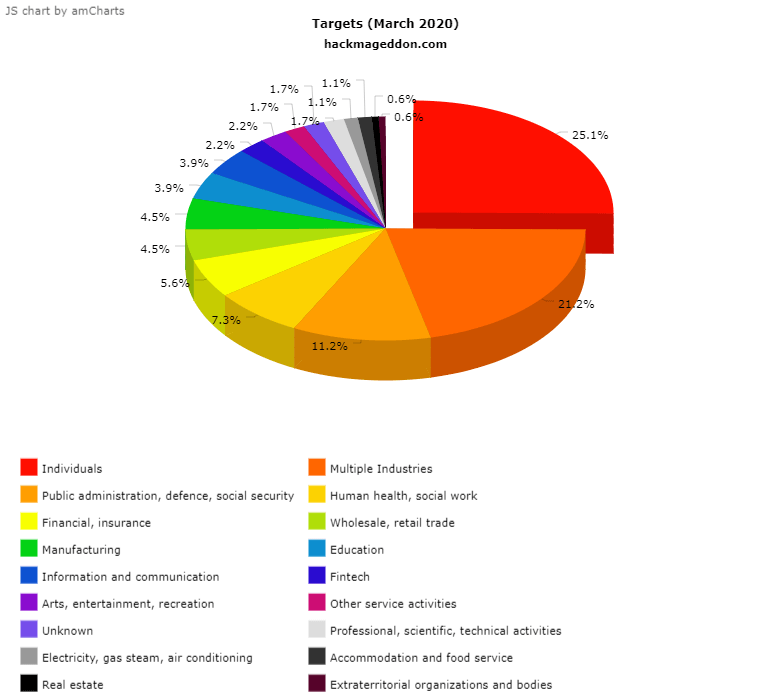

А тепер поглянемо на ситуацію в березні:

Індивідуальних жертв стало на 7.7% більше. Чому так сталося?

Людський фактор та IT-безграмотність

В компаніях керівники за допомогою адміністраторів контролюють процес обміну інформацією між співробітниками: заборони на популярні месенджери, відключення доступу до інтернету на території організації, трекінг робочого часу.

Такі заходи проводяться не на кожному підприємстві, тому на графіку вище ми бачимо таку різноманітність видів діяльності.

І якщо в офісі ще можна простежити, як переміщається інформація між співробітниками, то вдома це зробити в рази важче.

Домашнім комп'ютером користуються співмешканці працівника — не кожна сім'я може дозволити собі окремий комп'ютер. Ну, а якщо всі вдома володіють особистим девайсом, то це тільки збільшує загрозу приватності, адже робоча мережа і програми вже розділені між членами сім'ї.

Адміністратори не можуть і не мають права стежити за активністю ваших рідних в мережі, а одних рекомендацій — недостатньо. Ось кілька прикладів, що може піти не так:

- скачування файлів на сайтах з сумнівною репутацією;

- перехід за посиланням, відісланого з неперевіреної адреси;

- установка ПЗ від невідомого автора (або не з офіційного сайту).

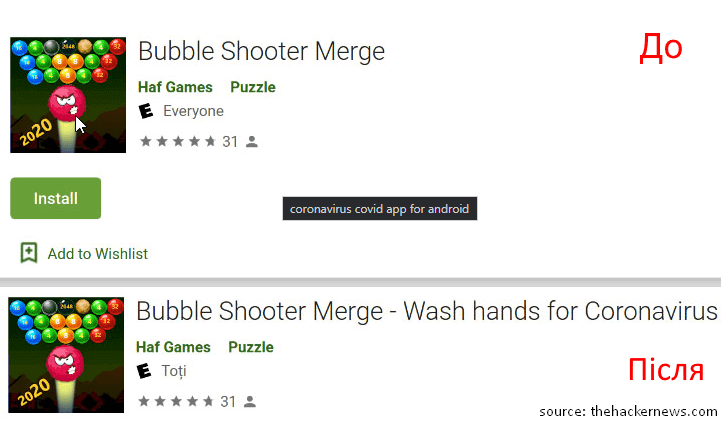

Шахраї і раніше користувалися необізнаністю звичайних користувачів, але, на хвилі паніки через пандемію, вони використовують ті ж способи, тільки з іншим "забарвленням":

- Шкідлива розсилка на актуальну тему через електронну пошту. Приклад: лист, нібито від імені компанії, з посиланням на відеоконференцію; пропозиція від магазину закупити маски по акції;

- Злом роутера з метою перенаправлення користувача на небезпечний сайт;

- Шкідливе мобільне ПЗ — у назві використовуються слова-ключовики для привернення уваги:

Якщо зловмисники без проблем знаходять шлях до конкретної людини, то злом аккаунта на хмарному сервісі або атака на публічний сервер — буденна справа

Провайдери беруть на себе велику частку відповідальності, та не завжди справляються зі своїм завданням. Наприклад, неправильне налаштування і подальший витік даних тисяч компаній привела до втрати 3 трильйонів доларів.

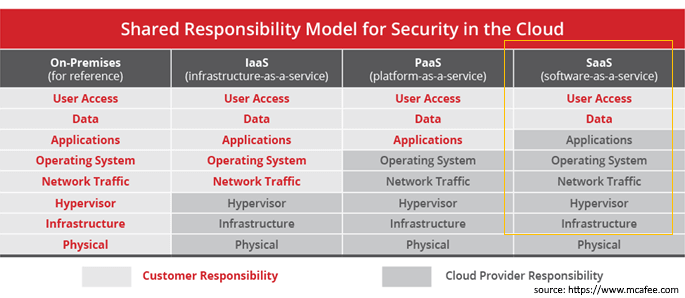

Нижче в таблиці червоним позначено те, що контролює користувач, а сірим — постачальник. Повний контроль тільки в "On-premises" (свій сервер на підприємстві).

Пам'ятайте про приватність. Витративши час на налаштування безпеки свого дистанційного робочого місця, не доведеться витрачати час і кошти на усунення неприємних наслідків.